Threat Huntingという概念をご存知でしょうか?

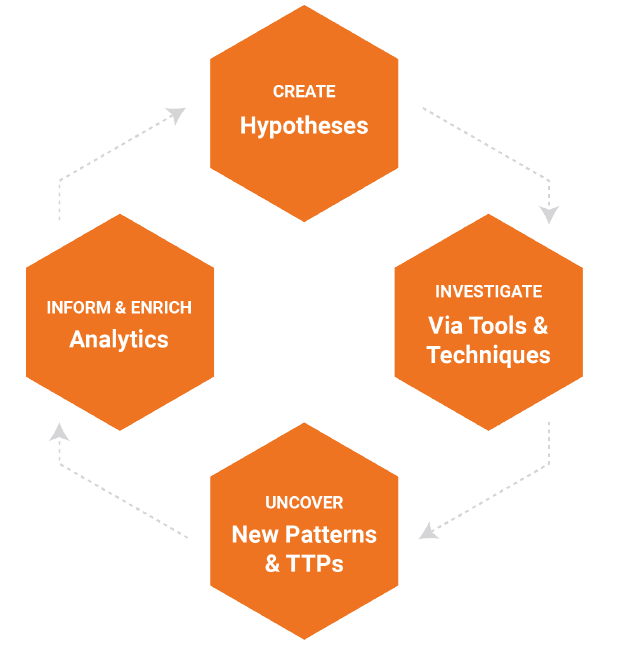

一言で言えば、「高度な標的型攻撃を検知・対応するための方法論」ですが、2015年度ごろから米国のカンファレンス等でよく耳にする単語です。しかしながら、Threath Huntingについて体系的に学べる資料がないため、しばらくの間学んだことをまとめて、Threat Huntingへの理解を深めたいと思います。

第1回目は、UEBA製品で有名なSqrrl社の記事を元に、2種類のキーワードを取り上げます。

キーワード1:IOC

IOC(Indicator of Compromise)とは、以下のようにに定義されます。

マルウェア・ハッキングなどにより侵害を受けたシステムにおいて、その脅威が存在することを示す痕跡

例を挙げれば、悪性URLへのアクセス、不正なレジストリキーなどがそれに該当します。

無差別に配布されるマルウェアと異なり、標的型攻撃では攻撃対象企業用にカスタマイズされたマルウエアが利用されます。そのため、マルウェア対策ソフトでパッチが提供されることは期待できず、とはいえ自社の攻撃に利用されたマルウェアを外部に渡したくないという事情があります*1。

そのため、各社ごとに標的型攻撃マルウェアを分析し、独自のシグニチャを作る必要があり、IOCをシグニチャ化して調査を効率化する、他に同じ攻撃を受けている端末がないか一斉スキャンをするなど、IOCは幅広く使われています。

なお、IOCをシグニチャとして記述する方法として、OpenIOC・STIX・VERIS・YARAなど様々あり、それぞれツールが開発されています。(参考資料)

キーワード2:Pyramid of Pain(痛みのピラミッド)

Pyramid of Pain(痛みのピラミッド)とは、Sqrrl社のセキュリティ・アーキテクトであるDavid BiancoがIOCを分類するために提唱した概念です。

いかに、その図を示します。(図は、Bianco氏のブログより引用)

簡単に言えば、一番下が防御者・攻撃者の痛みは少なく、上に行けば行くほど両者にとっての痛みが増すことを示した図です。

例えば、ハッシュ値をIOCとして収集して各種セキュリティ製品に適用することは簡単である(=防御側の痛みが少ない)といえます。一方、ハッシュ値は簡単に変更できてしまうため、攻撃者にとってもIOCとしてハッシュ値が与えるダメージはほとんどない(=攻撃者側の痛みが少ない)といえます。逆も然りで、TPPは作成・適用ともに難しい反面、きちんと実装できれば攻撃者に対しても大きなダメージを与えるといえます。これを理解したうえで、どのレベルのIOCを作るべきなのか考える上で役に立ちます。

いかに、各レイヤーの中身を簡単に見てみましょう。

ハッシュ値

特定の疑わしいファイルや悪意のあるファイルに対応するSHA1、MD5などのハッシュです。マルウェアの同一性の証明でもよく利用されます。但し、ハッシュ値を変更するのはとても簡単です。多くの場合、ハッシュ値を追跡する価値がない場合もあります。

IPアドレス & ドメインネーム

これも、基本的な指標ですが、攻撃発生元を調べるのに有益な指標です。

アーティファクト

ネットワークやホストに攻撃者により意図的に作成された痕跡のことです。これにより、正規ユーザとの区別をつけやすくなります。具体的には、URLパターンやC2通信の存在、レジストリ・キーや特定の場所に存在するファイルなどが該当します。

ツール

攻撃者が利用するソフトウェア・実行ファイルのことです。例えば、PowerShellや、特定のコマンド、ツールなど関連ソフトウェアは大きな指標となります。

TTP

TTP(Tactics, Techniques and Procedures)とは、本来安全保障などの分野でテロリズム脅威分析などに利用する分析手法で、行動パターンを分析するためのものです。サイバーセキュリティの文脈でいえば、スピア・フィッシングにより「ライセンス更新」を装うメールで攻撃をしてくるなど、具体的な攻撃パターンを意味します。行動パターンを変更することは攻撃者にとって高いコストが伴うため、TTPを適切に定義できれば、攻撃を防ぐ上で非常に有益になります。そのため、Threat HuntingではこのTPPをいかに発見し、IOCとして定式化するかという点が一番重要となってきます。

まとめ

今回は2つのキーワードを取り上げましたが、いかがだったでしょうか。

Threat Huntingには様々な理論・考え方が存在しますので、今後も引き続き紹介していきたいと思います。