(久しぶりの更新になりますが)あけましておめでとうございます。本年もよろしくお願いします。

既に、多くの方にTwitterでリツイートや「いいね」をいただいたり、予約した、購入した*1と嬉しいご連絡をいただいていますが、1/19に技術評論社様より拙書『脅威インテリジェンスの教科書』が発売されます。

私が、Twitterを情報収集用として使っており、ほとんど発信用には全く使っていないので、Tweetにはあまり反応できていないのはご容赦ください。ささやかに「いいね」やらリツイートはしています。

gihyo.jp

サイバーセキュリティ分野の中でも、脅威インテリジェンスに興味を持ち、色々研究を続けてきましたが、その研究内容を統合し、一冊にまとめたのが今回の書籍です。また、私にとって初めての執筆書でもあります。詳しい目次などは技術評論社のページにも記載されておりますので、そちらをご覧ください。

このブログでは、宣伝もかねて執筆のコンセプトについて、解説しようと思います。

執筆のコンセプト

執筆のコンセプトとして、以下の3点を目指して、執筆を行いました。

- 脅威インテリジェンスについての全体像を把握できること

- 脅威インテリジェンスを専門家・組織として運用するためのノウハウを示すこと

- キーワードとして登場するが、その詳細が議論されていない脅威インテリジェンスのテーマについて最新理論を整理すること

そのため、本書の構成は以下のようになっています。

- Part I:理論編

- 第1章 脅威インテリジェンスの基礎理論

- 第2章 Tactical Intelligence:戦術インテリジェンス

- 第3章 Operational Intelligence:運用インテリジェンス

- 第4章 Strategic Intelligence:戦略インテリジェンス

- Part II:実務編

- 第5章 脅威インテリジェンスの実務

- 第6章 脅威インテリジェンスの共有

- 第7章 脅威インテリジェンスプログラムの構築

- Part III:応用編

- 第8章 Attribution:アトリビューション

- 第9章 Cyber Counter Intelligence:サイバーカウンターインテリジェンス理論

各パートごとに、その詳細を解説していきましょう。

Part I:理論編

理論編では、第一の目的である「脅威インテリジェンスについての全体像を把握できること」をゴールとしています。

まず第1章では、脅威インテリジェンスの定義、脅威インテリジェンスの必要性、その後利用者と目的に合わせて3つの分類(Tactical、Operational、Strategic)を紹介しています。

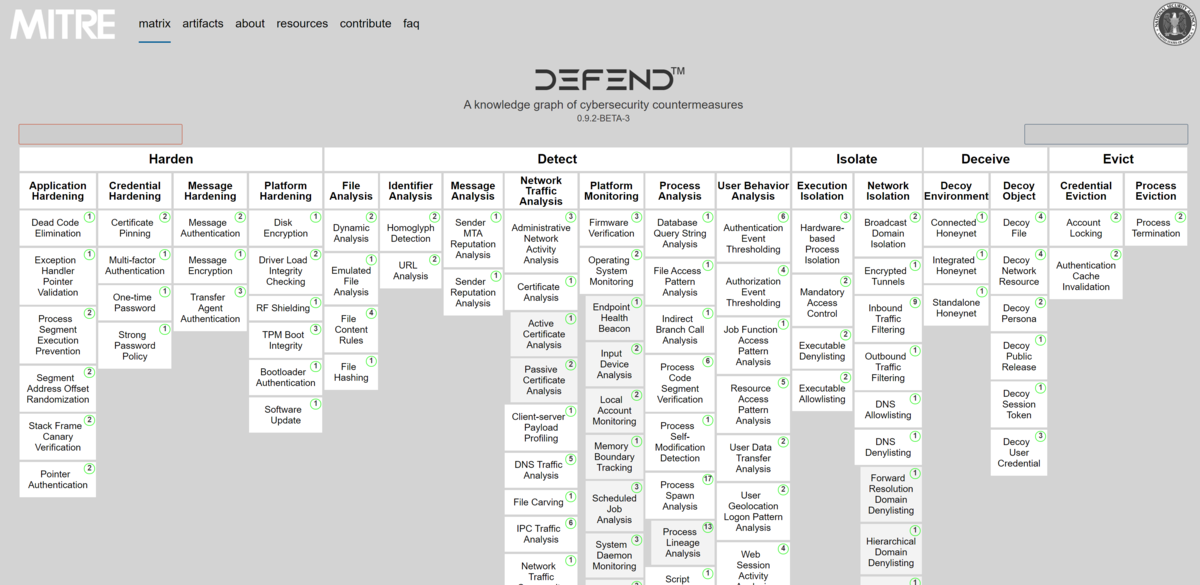

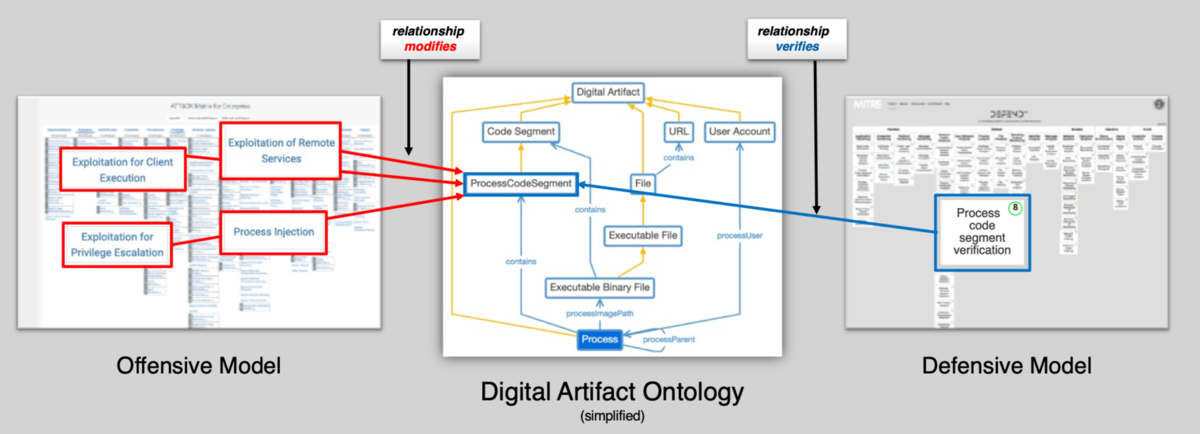

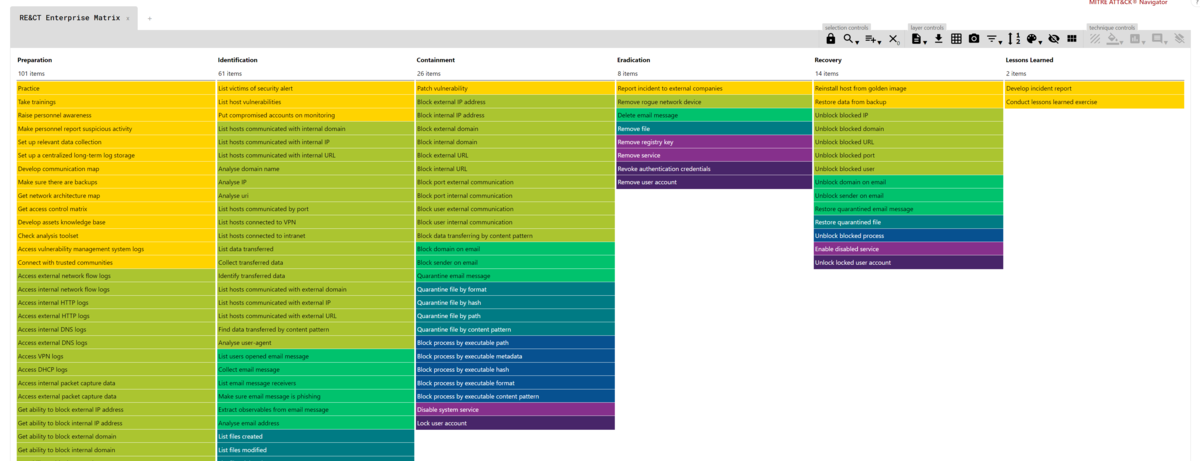

その後、第2章~第4章では、それぞれの分類の応用事例を紹介しています。特に、攻撃手法(TTPs)、およびそれを定式したMITRE ATT&CKフレームワークを活用するOperational Intelligence(第3章)は、敵対的エミュレーション(Adversary Emulation)、脅威ハンティング、BAS(Breach & Attack Simulation)など最新の技術・考え方も含め、応用方法をかなり詳細に記載しており、約100ページにわたる解説を行っています。MITRE ATT&CKに関する詳細を記載した書籍はまだ少ないため、どのように活用するか知りたい方にとっては特に有益なパートになると考えています。

Part II:実務編

実務編は、第二の目的である「脅威インテリジェンスを専門家・組織として運用するためのノウハウを示すこと」をゴールに執筆しています。そのため、脅威インテリジェンスを実際に作成、活用するために必要な知識を紹介します。

第5章では、1人の専門家として必要な脅威インテリジェンスを取り扱うスキル(インテリジェンスサイクル、収集技法、分析技法、レポート技法)を紹介しています。それ以外にも、脅威インテリジェンスが持つべきメンタルモデル(マインドセット)、脅威インテリジェンスの分析者が陥るべきではない「インテリジェンスの失敗」などを解説しています。

また、脅威インテリジェンスは、収集したり作成するだけでは価値がなく、誰かに渡して使ってもらうことが重要です。また、一つの組織だけで脅威インテリジェンスを収集・分析するだけでは限界があり、適切な情報連携が必要不可欠です。第6章では、脅威インテリジェンスを共有する方法論について解説を行います。共有に必要な理論、インテリジェンスコミュニティについての事例、共有フォーマットなどを解説しています。

最後に、セキュリティ人材不足が叫ばれる日本では、脅威インテリジェンスを組織的に行うことは難しく、どうしても個人に依存してしまう可能性があると思います。その一方、組織的に脅威インテリジェンスを運用しようと考えた際、組織としてどのような成熟度を持つべきか、どのように脅威インテリジェンスプログラムを構築し、運用するか、第7章にてそのプログラム構築論について解説しています。

Part III:応用編

応用編では、第三の目的である「キーワードとして登場するが、その詳細が議論されていない脅威インテリジェンスのテーマについて最新理論を整理すること」に対応しています。

第8章では、脅威インテリジェンスと切っても切り離せないAttribution(アトリビューション)を解説しています。具体的事例については、脅威インテリジェンスベンダーのレポート、ブログに詳しく掲載されています。しかし、日々新しい事例が出るため、本書で詳しく解説してもすぐに色あせてしまうため、個別具体例の紹介は最小限にとどめています。その代わり、本書ではAttributionを行うためのツール・フレームワークを紹介し、どんなプロセスで、どんな観点で分析しているのか、どんな観点で公開可否を決めるのか、記載しています。具体的には、プロセスモデル(例:4Cモデル)、分析フレームワーク(例:CAM)、脅威分析、Public Attributionといった概念について紹介しています。そのため、こうした理論的背景を抑えた上で、各事例を読むとより深くAttributionに関するレポートが読めると思います。その後、Attributionに対抗するため、攻撃者が使うAnti-Attribution技術を紹介します。その中には、昨今話題になっているDisinformation(偽情報)に関する理論についても、最新の論文等を基に整理しています。

最後に、Anti-Attributioin技術を理解した上で、Anti-Attributionに対抗する技術(Anti-Anti-Attribution)を紹介しています。こうした技術を理解することで、Attributionの重要性とその限界についても理解いただき、更に新しい考え方・方法論も理解しやすくなると考えています。この分野は、研究すればするほど奥が深く、当初の予定よりも多く最終的には約70ページ近くにわたって解説を行っています。

第9章では、まだ定義がそこまで定まっていないサイバーカウンターインテリジェンス論について解説しています。また、定義がそこまで定まっていないActive Defenseに関する理論についてより深く解説をしています。

まとめ

上記のコンセプトで執筆した結果、初稿完了時には約40万字*2程度、最終的には400ページの読み応えのある書籍になりました(執筆開始時は、300ページぐらいを目標としていたため、かなりボリュームも膨れ上がりました)。

筆者としては、本書は脅威インテリジェンスの最新理論を学ぶ上で必要な内容を全て詰め込んだため、最新の動向を学ぶ最適な書籍になっていると思います。

ちなみに、献本させていただいた大角さん(Osumi, Yusuke (@ozuma5119) | Twitter)からも非常に素敵なレビューをいただき、うれしい限りです。ありがとうございます。本書に興味がある方は、ぜひこちらも読んでみてください。

現時点で、(Twitterといただいた情報から)既に以下の書店では先行発売されております。*3。

- 丸善 丸の内本店

- ジュンク堂書店 池袋本店

- 紀伊國屋書店 新宿本店

- 書泉ブックタワー(秋葉原)

また、1/19には全国の書店に並ぶと思いますので、ぜひお手に取ってみてください。